1. หากเว็บไซต์มี Error สามารถตรวจสอบ Error log ของเว็บไซต์ เพื่อหาสาเหตุได้ที่บทความ

วิธีดู Error Log ของ Website เมื่อเจอ Error 500 ใน Directadmin Control Panel

2. ตรวจสอบที่อยู่ของไฟล์มัลแวร์หรือไฟล์ที่ถูกฝังมัลแวร์ในหน้าโดยสามารถหามัลแวร์ที่ระบบตรวจพบได้ที่บทความ ตรวจสอบ Virus & Malware Scan ด้วยตัวเอง ใน Directadmin

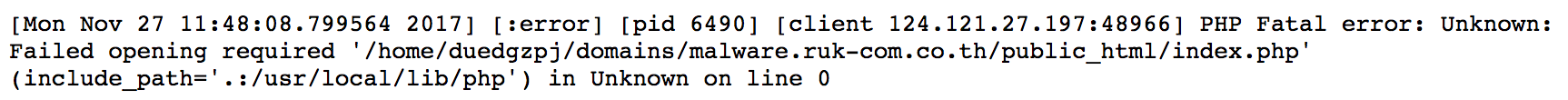

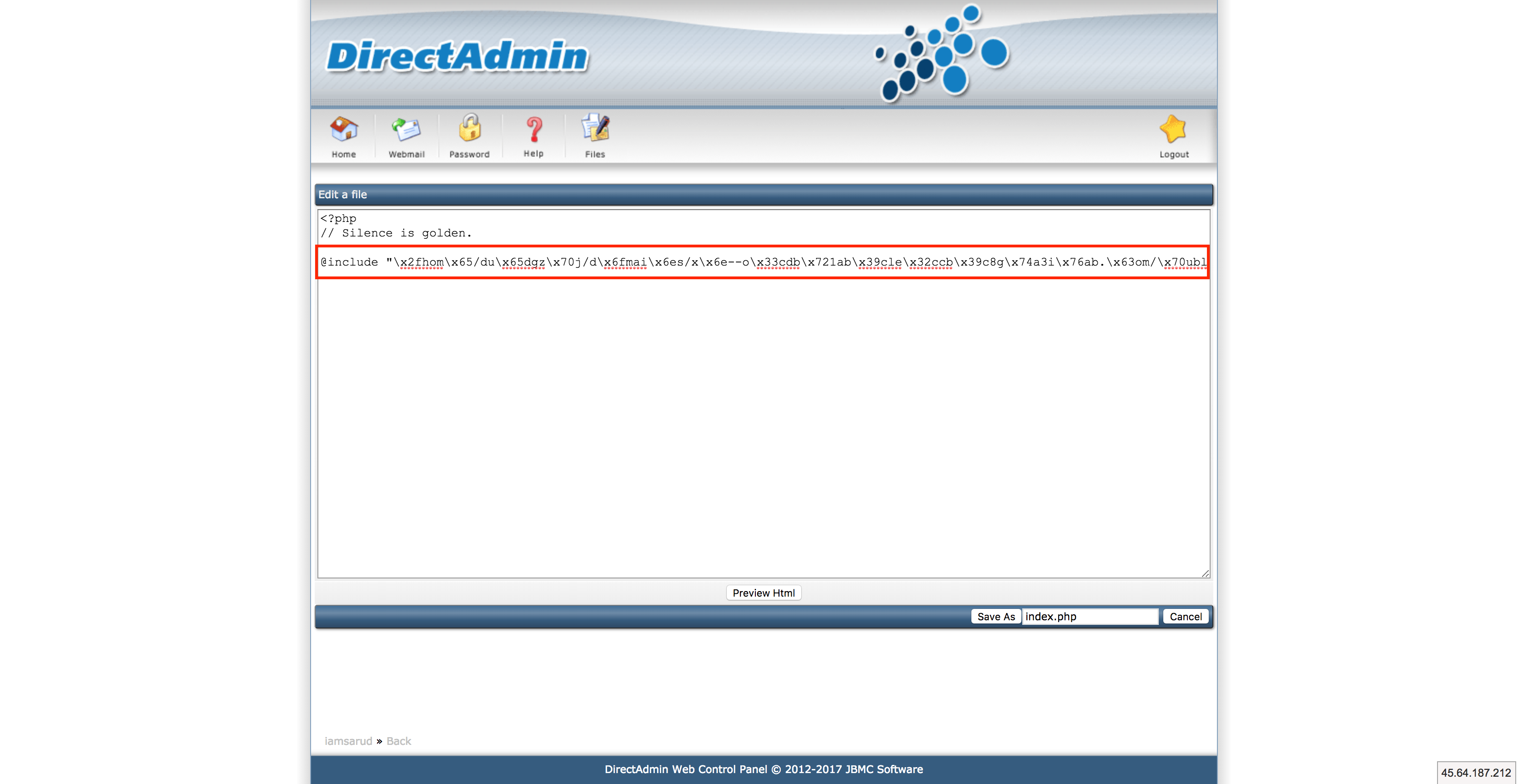

จากภาพจะเห็นได้ว่ามีการแจ้งเตือนว่าไฟล์ index.php ซึ่งเป็น wordpress core files มีการโดนฝังมัลแวร์ หากลบไฟล์นี้ไป WordPress จะเกิด Error

ให้เราเลือกที่ Checkbox ด้านหลังและกด unblock เพื่อที่จะให้เราสามารถเข้าไปแก้ไขไฟล์ได้

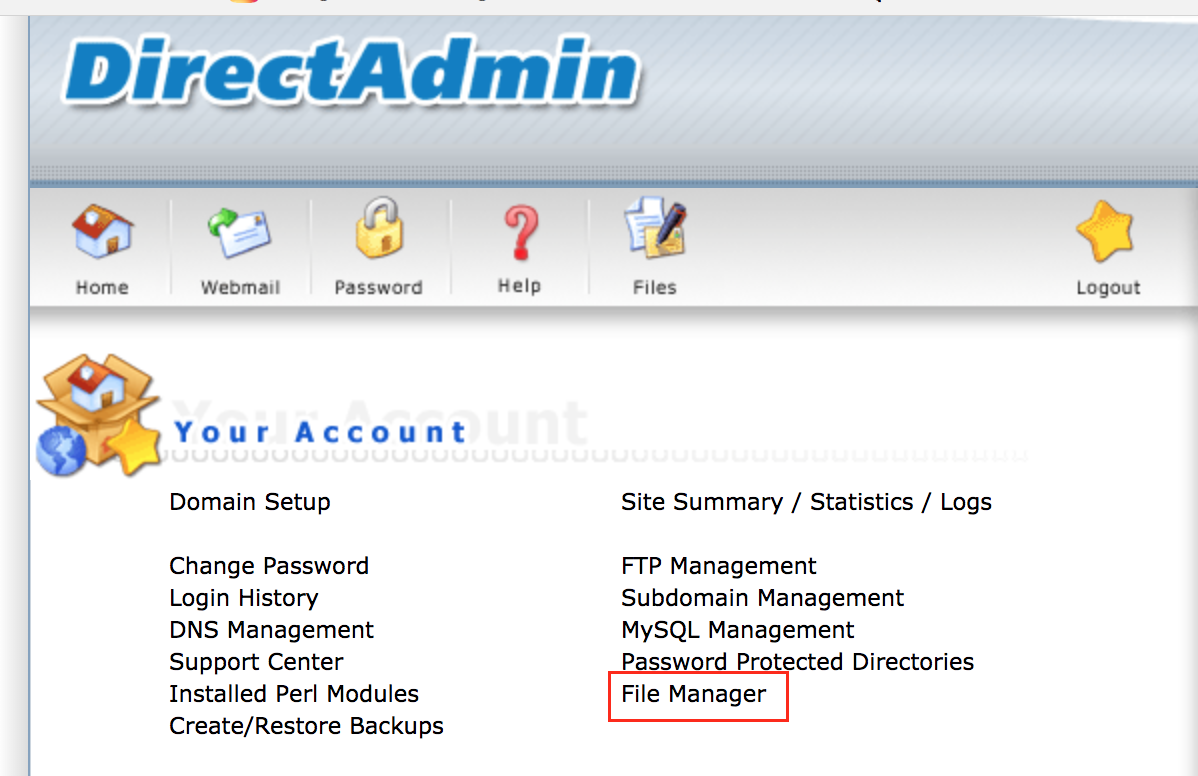

3. การแก้ไขไฟล์ การแก้ไขไฟล์นั้นสามารถทำได้หลายวิธีเช่น การใช้ FTP เข้ามาเพื่อ Download File มาเพื่อทำการแก้ไข และ Upload File ขึ้น Server หลักแก้ไขเสร็จ เพื่อลดความสับสนทางเราขอใช้ Function File Manager ใน Directadmin เพื่อประกอบการอธิบาย

3.1 เลือกเมนู File Manager ในหน้าแรกของ Directadmin

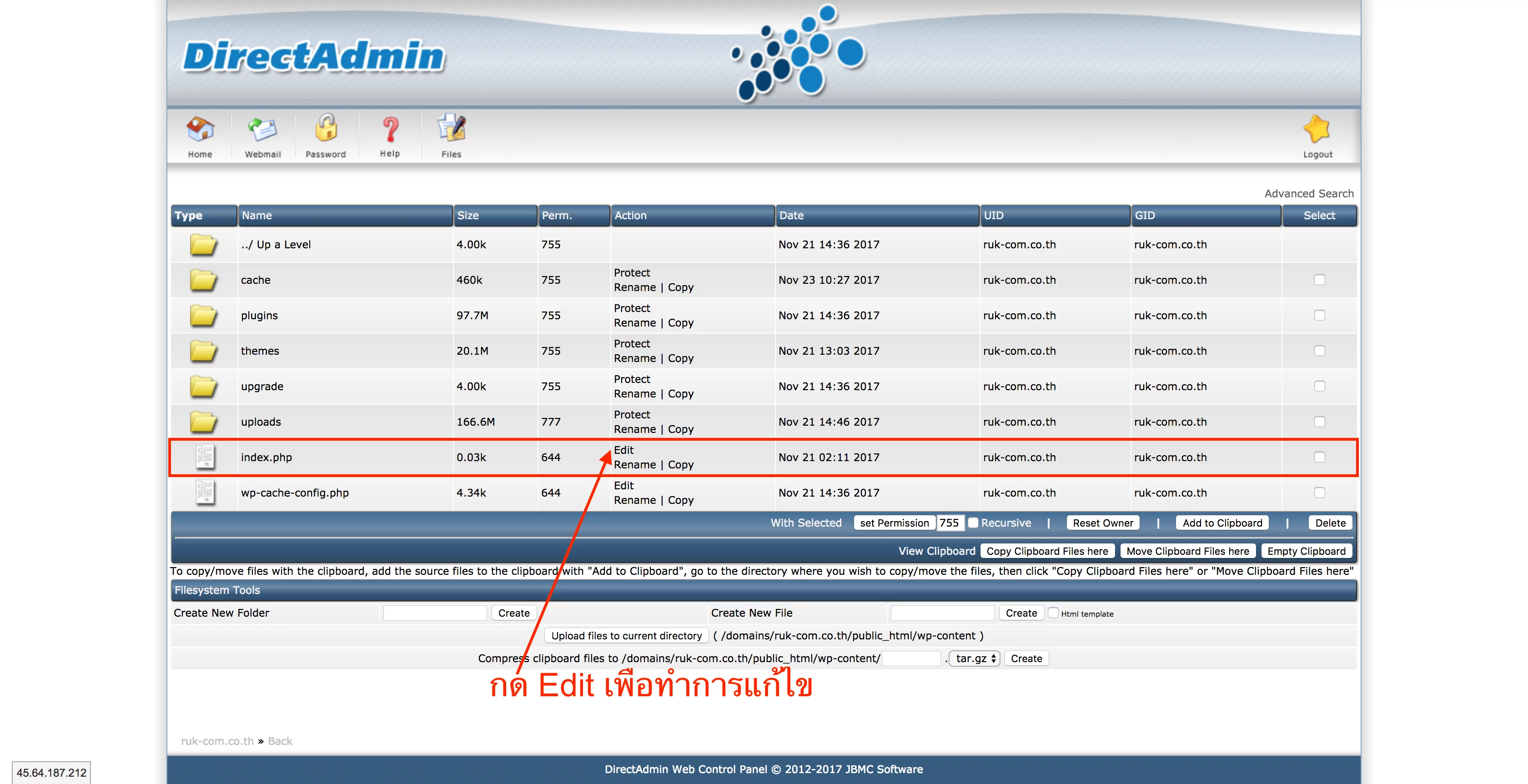

3.2 หาไฟล์ ที่ต้องการแก้ไขตามที่ที่ระบบแจ้งมาในที่นี้คือ public_html/wp-content/index.php

4. จากรูปภาพเป็นเพืยงตัวอย่างหนึ่งของการโดนฝังมัลแวร์ การฝังมัลแวร์สู่เว็บไซต์นั้นสามารถทำได้มากมายหลายวิธี ซึ่งวิธีที่จะทำการแก้ไขนั้นทำได้ยาก แนะนำให้ทำการ Download Corefile ใหม่มาจาก เว็บไซต์ WordPress โดยจะต้องเลือก Version ให้ตรงกับ Version WordPress ที่ใช้อยู่

สามารถ Download File ได้ ที่นี่

*** ในกรณีติดมัลแวร์ใน Plugin แนะนำให้ทำแบบเดียวกันคือ ลบ Plugin ทีติดตั้งทิ้งและทำการ Download plugin ใหม่

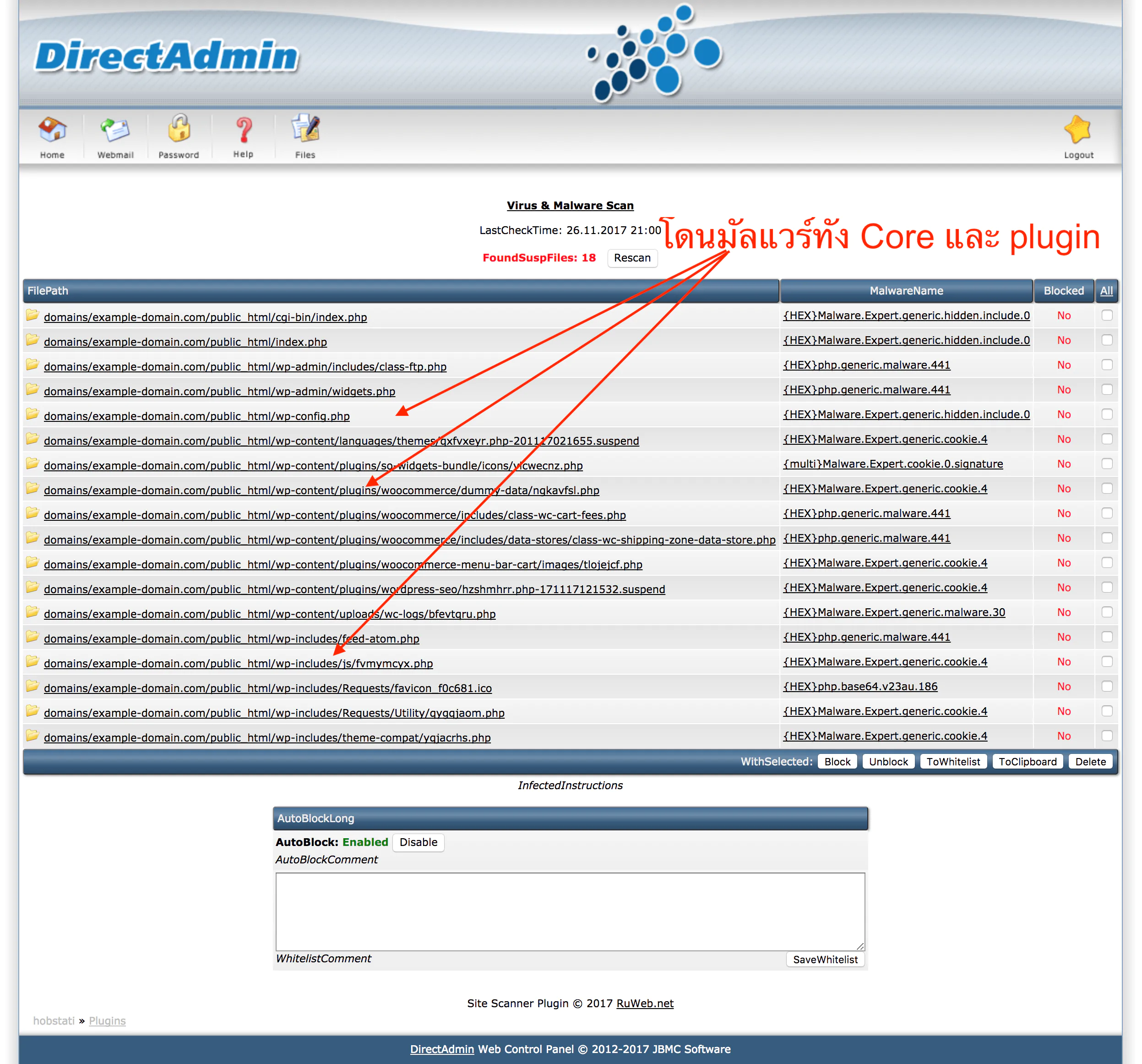

จากข้างต้นเป็นเพียงตัวอย่างและเป็นกรณีที่เว็บไซต์โดนฝังมัลแวร์มาไม่มากนักและ หากโดนฝังมัลแวร์มามาก ( ตามภาพตัวอย่างด้านล่าง )

แนะนำให้ Download เฉพาะ รูปภาพใน wp-content/uploads มาเก็บไว้ และทำการลง WordPress ใหม่ทั้งหมด

***** ข้อควรระวัง wp-content/uploads นั้นมีโอกาศโดนฝังมัลแวร์ไว้เช่นเดียวกันควรตรวจสอบให้ดีว่ามีไฟล์อื่นนอกเหนือจากไฟล์มัลติมีเดี่ย หรือไม่

สำหรับวิธีการแก้ไข ทำดังนี้ครับ

Clean Install

1. Backup Website ก่อนแก้ไขเพื่อความปลอดภัย

2. Download ไฟล์ใน wp-content/uploads มาเก็บไว้ทั้งหมดก่อน พร้อมทั้งตรวจสอบไฟล์ในโฟเดอร์ wp-content/uploads ว่ามีไฟล์แปลกปลอม นอกจากไฟล์รูปภาพหรือไม่ หากเจอไฟล์ .php , .jsให้ลบออกให้หมด อาจะเป็นไฟล์ของ ผู้ไม่หวังดี

3. ก่อนลบ folder wp-contents/plugins/ ให้เก็บชื่อของ plugin ทั้งหมดที่อยู่ใน wp-contents/plugins/ เพื่อที่จะใช้ในการค้นหา plugin ในการ download เพื่อที่จะนำมาใช้ในขั้นตอนที่ 9

4. เปลี่ยน Username Password ของระบบจัดการ Hosting (DirectAdmin, VestaCP, cPanel, Etc.) รวมถึง FTP และ Database ทั้งหมด

5. ลบไฟล์ในโฟเดอร์ public_html ทั้งหมด

6. แก้ไขไฟล์ wp-config.php ตั้งค่าการเชื่อมต่อ Database ให้ถูกต้อง ( ในขั้นตอนนี้ หากยังไม่ได้เปลี่ยน Password Database แนะนำให้แก้ไขด้วยนะครับ )

7. ทำการ Upload WordPress Core ไปยัง Server อีกครั้ง

8. ทำการ Upload wp-content/uploads ไปยัง Server

9. ติดตั้ง Plugin & Theme จากตัวระบบ WordPress เอง (ไม่แนะนำให้นำไฟล์ Plugin เก่ามาใช้ แนะนำให้กด Download จากแหล่งที่มาใหม่) และให้อัพเดตเป็นเวอร์ชั่นล่าสุดให้หมด

10. ในขั้นตอนนี้ ก็จะได้หน้าเว็บและส่วนเสริมต่างๆกลับมาเป็นเหมือนเดิมหมดแล้ว โดยปราศจากไฟล์ไวรัสต่างๆนะครับ ( เว้นแต่ว่า ถูกฝังไว้ใน Database โดยวิธีแก้จะบอกในบทความถัดไปครับ )

เมื่อทำการ Clean Install เพื่อกำจัด Code จากผู้ไม่หวังดีแล้ว แต่ก็ยังมีช่องโหว่อยู่ เพราะว่าเกิดจากตัว Plugin หรือ Theme ยังไม่ได้ทำการแก้ไข ก็อาจทำให้เว็บไซต์เกิดปัญหาขึ้นได้ แนะนำให้เลือกใช้ Plugin ที่ได้รับการยืนยันจา WordPress.org นะครับ และเลือก Plugin ที่มีการ Update แก้ไข อยู่เป็นประจำครับ

หากลูกค้าต้องการให้ทางเราดำเนินการแก้ไขทางเรามีบริการ Dev Support สำหรับแก้ไขปัญหาต่างๆของเว็บไซต์